Настройка фильтрации по фидам

Принцип настройки фильтрации на основе Threat Intelligence Feeds (TI Feeds):

- Система регулярно обновляет списки индикаторов компрометации (IoC) из выбранных фидов

- При поступлении DNS-запроса система проверяет запрашиваемый домен или IP-адрес в ответе на соответствие этим спискам

- В зависимости от выбранного режима и атрибутов индикатора система выполняет соответствующее действие («Блокировать», «Предупреждать», «Не проверять»)

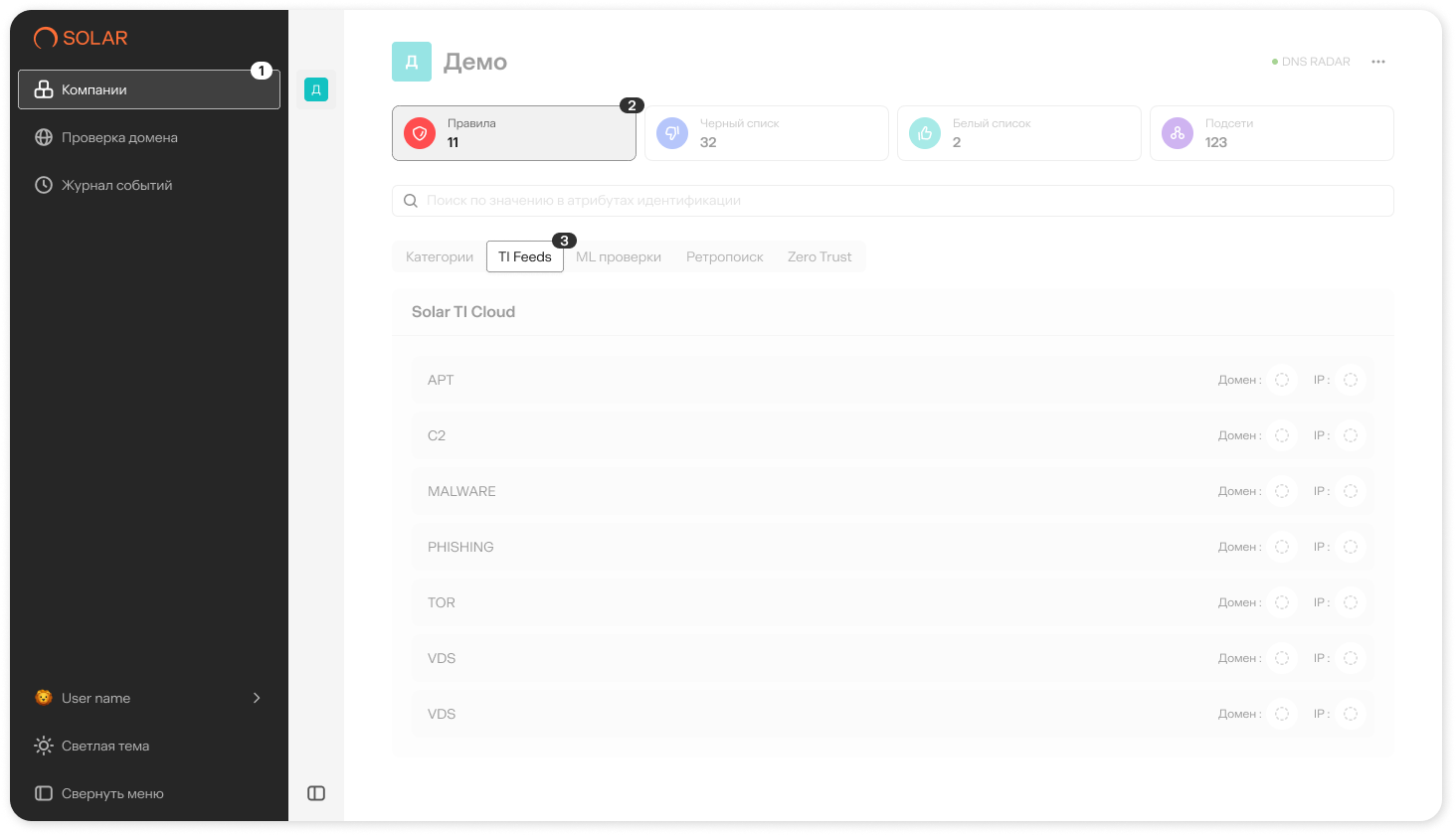

Шаг 1. Переход к настройкам TI Feeds

- В интерфейсе панели управления перейдите в раздел Компания 1 на вкладку Правила 2

- Внутри раздела выберите вкладку TI Feeds 3

- На экране отобразится таблица с доступными для настройки источниками угроз

Шаг 2. Выбор и настройка фидов

В таблице представлены типы фидов с описанием их назначения:

| Название фида | Описание и содержание |

|---|---|

| APT | Индикаторы целевых атак, проводимых высококвалифицированными группировками (Advanced Persistent Threats) |

| C2 | Серверы управления и контроля (Command & Control), используемые злоумышленниками для управления вредоносным ПО |

| MALWARE | Комплексный фид, объединяющий индикаторы, связанные с различными типами вредоносного ПО: программы-шифровальщики (ransomware), похитители данных (stealer), ботнеты, майнеры, а также элементы APT и C2 |

| PHISHING | Домены и ресурсы, участвующие в фишинговых рассылках или используемые для создания фишинговых страниц |

| TOR | Выходные узлы сети Tor, которые могут использоваться для скрытия злонамеренной активности |

| VDS | IP-адреса, принадлежащие провайдерам виртуальных выделенных серверов (VDS/VPS), часто используемые для размещения вредоносных инфраструктур |

| VPN | Выходные серверы публичных VPN-сервисов, которые могут применяться для обхода географических или корпоративных ограничений |

Порядок настройки для каждого фида:

Для каждой строки (типа угроз) необходимо отдельно настроить поведение системы:

- Домен: Выберите действие при обнаружении запрашиваемого домена из данного фида

- IP-адрес: Выберите действие при обнаружении IP-адреса в ответе DNS-сервера из данного фида

Доступные действия (режимы фильтрации):

| Блокировать | Запрос будет прерван, пользователь получит уведомление о блокировке | |

| Предупреждать | Запрос будет пропущен, в Журнале событий будет зафиксировано событие | |

| Действие зависит от зоны | Действие с запросом зависит от зоны индикатора (MALICIOUS - блокировать, SUSPICIOUS - предупреждать) | |

| Не проверять | Система не будет сверяться с этим фидом |

Рекомендация: Начните с режима Предупреждать для всех фидов на период пилотной эксплуатации (1-2 недели). Проанализируйте Журнал событий, чтобы оценить частоту срабатываний и избежать ложных блокировок критичных ресурсов, после чего настройте постоянные политики

Шаг 3. Проверка работоспособности фильтрации

После сохранения настроек выполните тестирование, чтобы убедиться в корректной работе системы

-

Тест на блокировку (если включен режим Блокировать):

- Попробуйте перейти по известному тестовому URL из категории фида, для которого настроена блокировка (например, можно использовать

http://malware.testing.google.test/testing/malware/для теста MALWARE-фидов, если он присутствует в ваших фидах) - Ожидаемый результат: Доступ к ресурсу должен быть заблокирован

- Попробуйте перейти по известному тестовому URL из категории фида, для которого настроена блокировка (например, можно использовать

-

Тест на предупреждение (если включен режим Предупреждать):

- Посетите ресурс, который, как вы уверены, попадает под выбранный фид (например, сайт, размещенный на известном VDS/VPS хостинге)

- Перейдите в раздел Журнал событий

- Найдите событие, связанное с вашим тестовым запросом в Истории запросов

- Ожидаемый результат: В Журнале событий должна присутствовать запись с типом события Предупреждение и указанием имени сработавшего фида (например,

VDS)

-

Анализ и корректировка:

- Если блокировка или предупреждение не сработали, убедитесь, что настройки были сохранены и прошло достаточно времени для применения изменений (обычно несколько минут)

- Проверьте, не перекрывается ли правило более приоритетным (например, домен добавлен в Белый список)

- При частых ложных срабатываниях для определенного фида переведите его в режим Предупреждать для дополнительного анализа или настройте исключения

- Если проблема не устраняется, обратитесь к технической поддержке (mss-service@rt-solar.ru) или администратору системы